En la era tecnológica moderna, la seguridad de nuestros aparatos portátiles ha llegado a ser una necesidad fundamental. Ya sea un teléfono, una PC o quizás una tablet, contar con sistemas de desbloqueo efectivos y seguros resulta esencial con el fin de proteger la información personal así como garantizar la privacidad. Desde los modelos de desbloqueo incluyendo la huella y y el facial, hay múltiples opciones de proteger nuestros dispositivos y a la vez facilitar el uso de ellos en el momento en que lo necesitamos.

En texto, exploraremos detenidamente todo lo relacionado a las opciones de seguridad en iTunes y otros, revisando diferentes herramientas así como estrategias de desbloqueo, así como también opciones como “Encuentra Mi Dispositivo” y "iCloud". Asimismo hablaremos de qué manera reiniciar los aparatos sin perder datos así como cómo llevar a cabo en este caso la recuperación de contraseñas. Una configuración de protección adecuada puede significar la diferencia entre una experiencia que sea segura y con vulnerabilidad en el uso de nuestros móviles.

Técnicas de Desbloqueo

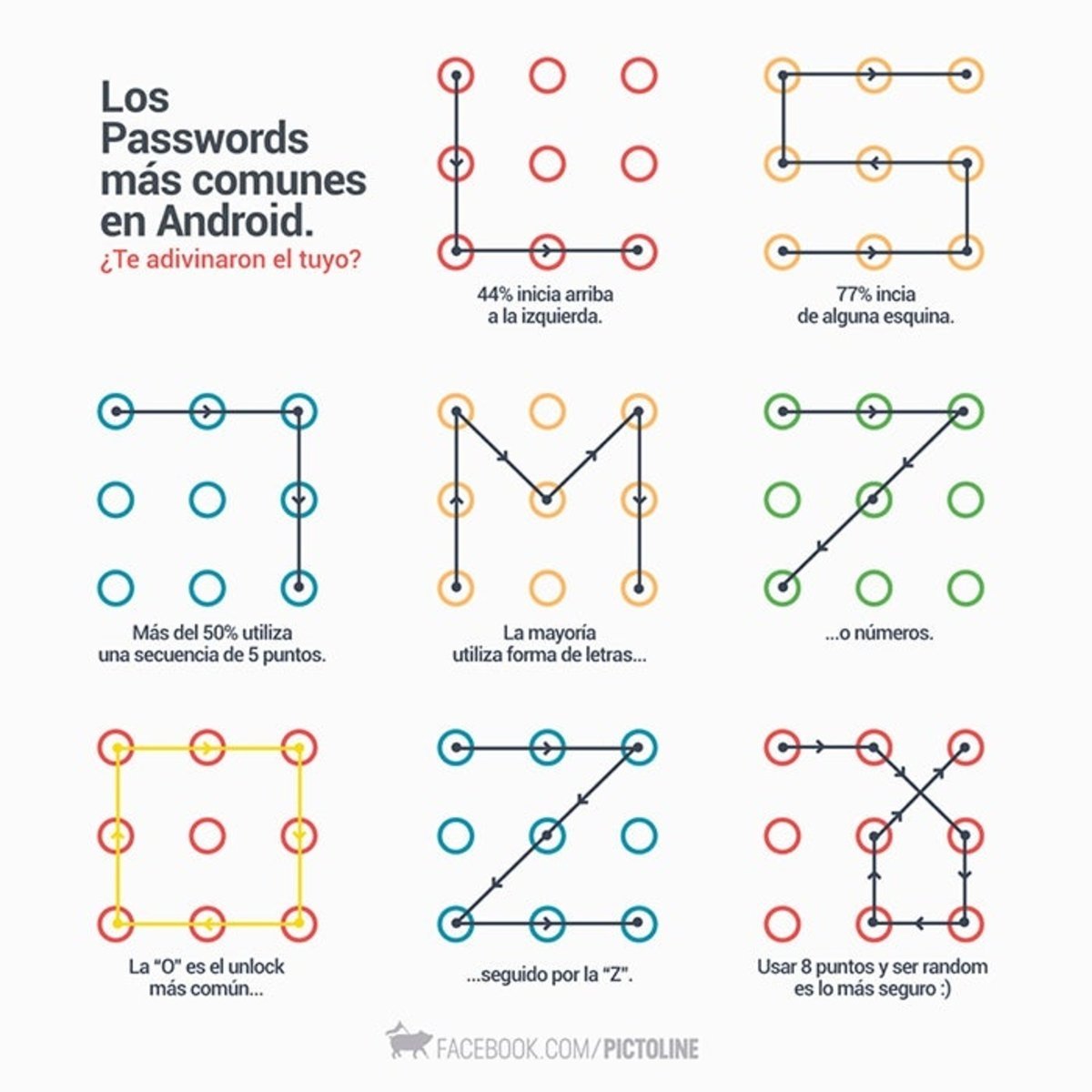

Existen diversos sistemas de desbloqueo que permiten el ingreso a aparatos móviles y computadoras. Uno de los más frecuentes es el patrón de desbloqueo, especialmente en aparatos Android. Este técnica implica dibujar una cadena en la superficie que conecta puntos en una cuadrícula. Es una manera externa de proteger el acceso, sin embargo puede ser expuesto si otros observan la secuencia. Una opción popular es el PIN de seguridad, que exige introducir un código específico. Dicho método es fácil de recordar pero debe ser lo suficientemente difícil para evitar ingresos no permitidos.

Las diversas claves de acceso ofrecen una capa adicional de protección, porque hacen posible crear mezcadas más extensas y diversas de caracteres. Sumado a esto, el uso de huellas dactilares y identificación facial se ha vuelto habitual en aparatos modernos. Dichas tecnologías biométricas no solo ofrecen comodidad al liberar un dispositivo al momento, sino que también incorporan una capa de seguridad sólida, porque solo el propietario del aparato puede ingresar a él.

Si haber olvidado el sistema de liberación, hay herramientas de liberación remoto que pueden ayudar a recuperar el ingreso sin borrar datos. Plataformas como Buscar Mi Dispositivo y Buscar Mi iPhone facilitan desbloquear dispositivos de manera confiable y veloz. Sumado a esto, el reinicio de origen es una alternativa en situaciones extremos, aunque esto conlleva la pérdida de información. Es esencial conocer con estas alternativas para asegurar la protección de información privados y mantener la seguridad en dispositivos portátiles.

Protección y Protección de Información

La seguridad y seguridad de información se han vuelto esenciales en un mundo progresivamente más digital. Con el aumento del uso de dispositivos móviles, PC y tabletas, proteger la información personal se convierte en una prioridad. Métodos como el desbloqueo mediante patrón, el PIN de acceso y las claves de seguridad son instrumentos clave para proteger el contenido de nuestros aparatos. Además, tecnologías como la huella dactilar y el identificación por rostro ofrecen una dimensión adicional de protección, permitiendo el ingreso a la data sin poner en riesgo su protección.

El empleo de herramientas como Find My Device y Find My iPhone permite localizar aparatos perdidos o robados, brindando la posibilidad de ubicar y proteger información personales. Configuraciones correctas de protección, junto con el reinicio de ajustes de fábrica cuando es necesario, garantizan que la data no termine en possesiones equivocadas. Es vital estar al tanto de las diferentes herramientas de acceso remoto, ya que pueden simplificar el proceso de acceso a aparatos protegidos sin perder data importante.

Asimismo, es importante considerar las alternativas de guardado en la nube, como nubes de Apple, que ofrecen una manera segura de guardar archivos y fotos. Al utilizar Mi Unlock y Oppo ID, los usuarios pueden desbloquear dispositivos particulares de manera segura, resguardando la confidencialidad de su información. En resumen, adoptar hábitos de seguridad en nuestros dispositivos no solo resguarda nuestros datos personales, sino que también nos proporciona paz mental en el manejo diario de la tecnología.

Instrumentos de Desbloqueo

En la actualidad, hay varias herramientas de desbloqueo que facilitan a los usuarios ingresar a sus propios dispositivos sin estar físicamente presentes. Una de las más más destacadas es Find My iPhone, una opción integrada en iCloud que ofrece a los usuarios ubicar, cerrar o borrar remotamente sus propios dispositivos de Apple. Esta herramienta es especialmente útil en situaciones de robo o pérdida, ya que brinda opciones para asegurar la seguridad de los datos personales.

Para dispositivos Android, Find My Device es la solución equivalente que permite a los usuarios localizar su dispositivo, reproducir un sonido, cerrarlo o eliminar su información. Así como su equivalente de Apple, esta herramienta se fundamenta en la ubicación GPS del móvil y requiere que se haya sido habilitado previamente en las ajustes del teléfono. Ambas herramientas son fundamentales en la seguridad y recuperación de móviles, así como para garantizar la protección de la información personal.

Además, algunas marcas de smartphones, como Xiaomi y Oppo, ofrecen propias herramientas de desbloqueo remoto, incluyendo Mi Unlock y Oppo ID. Estas herramientas típicamente permitir tanto el acceso de dispositivos como la restauración de identidades vinculadas, ofreciendo una nivel adicional de seguridad. No obstante, es crucial tener en cuenta que el empleo de estas herramientas debe realizarse bajo precaución y solo en dispositivos que uno posea para evitar infracciones de la privacidad.

Ajustes de Protección en Dispositivos

La configuración de seguridad en dispositivos es fundamental para proteger la información personal y garantizar que únicamente los empleados permitidos cuenten con entrada. Al establecer un dibujo de acceso, un número de identificación personal de protección o una contraseña de acceso, se agrega una capa de protección que resguarda los datos en situación de extravio o robo del equipo. Estas opciones permiten cerrar la pantalla y son esenciales para mantener la privacidad.

Adicionalmente de los sistemas convencionales como la contraseña o el PIN, los dispositivos contemporáneos ofrecen alternativas sofisticadas como la huella digital y el reconocimiento facial. Estos métodos de biometría no solamente facilitan el acceso, sino también ofrecen una protección extra, ya que es considerablemente difícil de suplantar que los códigos de letras y números. Configurar y encender estas opciones es un proceso crucial en la seguridad de equipos portátiles y PC.

Por último, es necesario hacer revisiones periódicas de la ajuste de protección, que incluyan la verificación de instrumentos de acceso a distancia como Find My Device y Encontrar mi iPhone. Estas herramientas son útiles para encontrar y, en caso requerida, cerrar el dispositivo de manera remota. Actualizar refrescadas las configuraciones de seguridad ayuda a la protección de datos personales y asegura un mayor control sobre el ingreso a los dispositivos.

Recuperación y Recuperación de Acceso a Dispositivos

El restablecimiento de acceso a dispositivos móviles y computadoras es un procedimiento crucial para volver a obtener el acceso cuando se perdieron las credenciales de acceso. Para smartphones y tablets, existen formas como la recuperación a través de servicios como Find My Device o Find My iPhone que permiten acceder a teléfonos de manera remota. Estos servicios suelen necesitar que el aparato esté vinculado a una cuenta determinado, garantizando así la seguridad y protección de información personales.

En el caso de las computadoras, muchas brindan la opción de restablecer la contraseña de acceso mediante discos de recuperación o formularios de seguridad. Si se ha activado la autenticación de dos factores, es probable que se requiera un nuevo dispositivo para confirmar la identidad. Por otro lado, herramientas como el software de Apple pueden ser útiles para volver a configurar un iPhone a su configuración de inicial, aunque este proceso suele terminar en la eliminación de información si no se ha realizado una copia de seguridad anterior.

Finalmente, es importante considerar estrategias de desbloqueo que no borren los datos, como el uso de huellas dactilares o identificación facial una vez restaurado el control. La configuración de seguridad cuidadosa, que incluye patrones de desbloqueo y PIN de protección, no solo resguarda el dispositivo, sino que también facilita la restablecimiento de acceso de manera considerablemente protegida y eficiente.